El control de accesos, clave para garantizar la seguridad en data

Por un escritor de hombre misterioso

4.8 (510) En stock

Así lo considera Pablo Sánchez Ponce, technology manager de Nexica, quien señala alguna medidas estándar que se deben poner en práctica para conseguirlo. "La

Implementación de autenticación y autorización en Python: Seguridad y control de acceso en aplicaciones

Control de acceso: ¿cómo actúa dependiendo del tipo de software?

12 consejos claves para mejorar la seguridad de datos corporativa - iFixed

Cómo se elabora un programa de seguridad informática

Normas de seguridad y buenas prácticas para proteger un centro de datos

Seguridad privada: Control de accesos versus control de identidad – SIQURË Safety & Security

Qué es el control de acceso?, Autorización vs. autenticación

Confianza y seguridad

Gestión de la seguridad física de los data center en Colombia

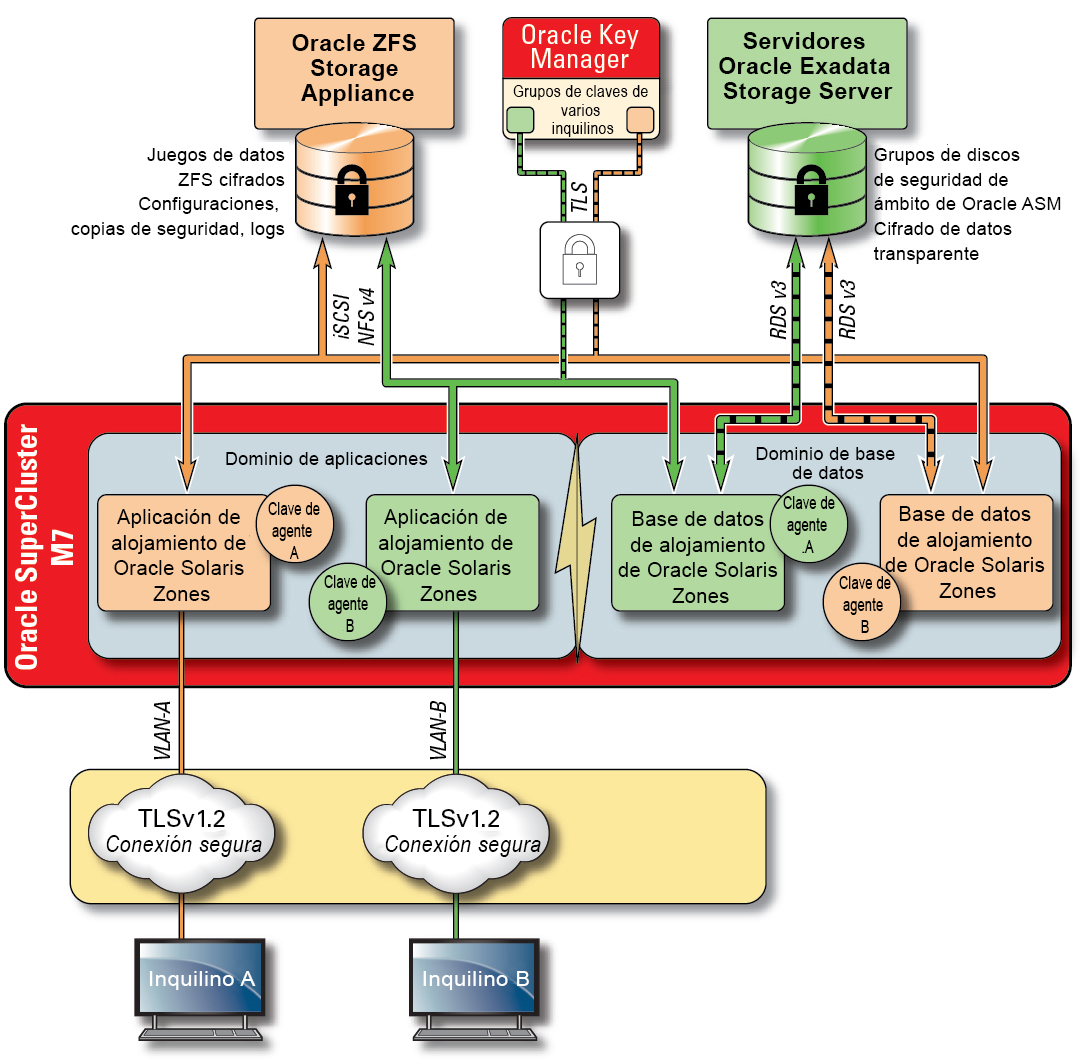

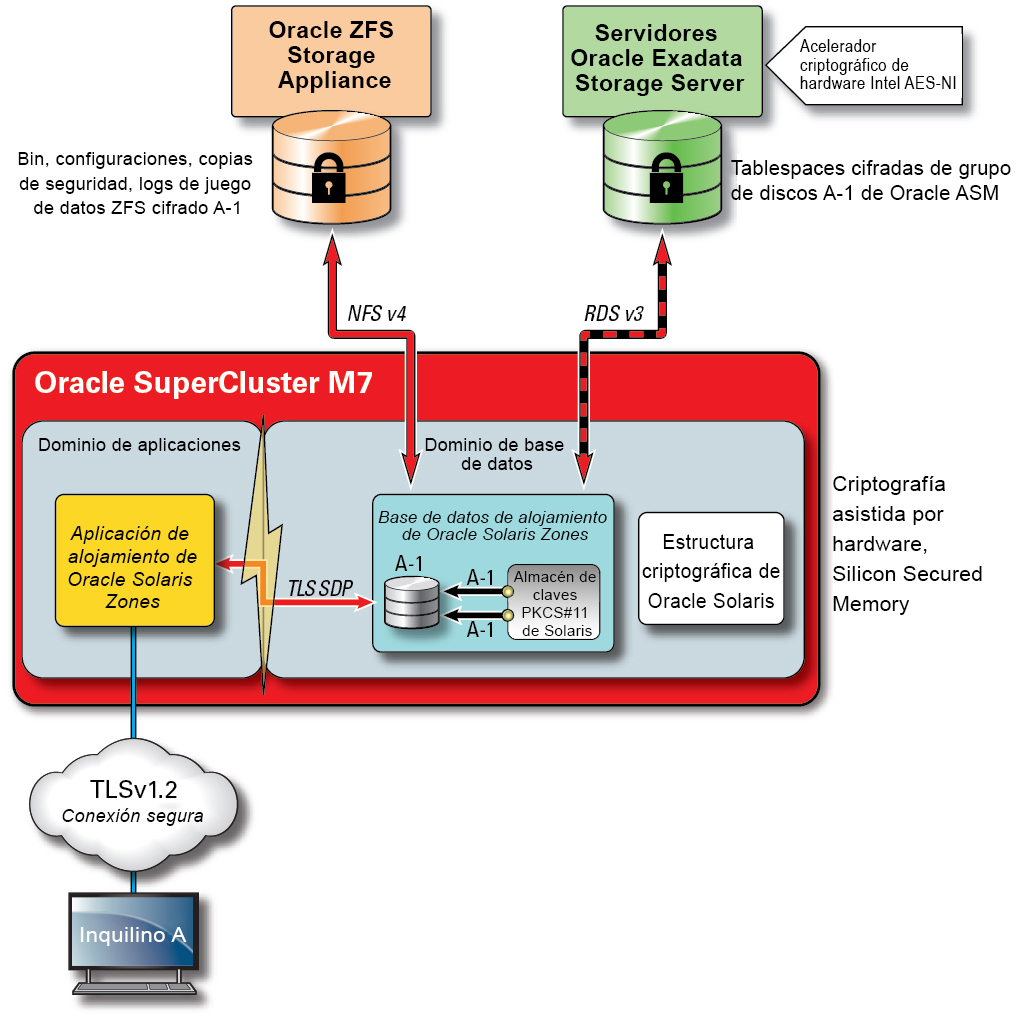

Protección de datos - Guía de seguridad de Oracle SuperCluster serie M7

▷Data Center: ¿qué es, cómo tiene que ser y qué tipos hay?

Qué es un CASB? Agente de seguridad de acceso a la nube - Zscaler

Protección de datos - Guía de seguridad de Oracle SuperCluster serie M7

Sistema de control de acceso: todo lo que tenés que saber – DNZT

Instalar un Control De Acceso en Una Empresa: 5 Ventajas Únicas

Control de accesos inalámbrico para entornos desatendidos - Gotor

Terminal de Control de Acceso HIKVISION

Qué es el control de acceso y en que se diferencia del control de personal? - Compusistem S.A.

Tv daewoo 43pulgadas led 4k uhd - 43dm62ua - android smart tv

Tv daewoo 43pulgadas led 4k uhd - 43dm62ua - android smart tv Cuchillo Jamonero Arcos Universal 2820 de 29 CM. - El Trentino

Cuchillo Jamonero Arcos Universal 2820 de 29 CM. - El Trentino Vaso mezclador - Gastronomía Vasca: Escuela de Hostelería Leioa

Vaso mezclador - Gastronomía Vasca: Escuela de Hostelería Leioa Aspirador Nasal Bebe Limpia Nariz Succionador Saca Moco Flema

Aspirador Nasal Bebe Limpia Nariz Succionador Saca Moco Flema ZARA NEW WOMAN LONG PRINTED DRESS RUFFLED HEM GREEN XS-XXL 2183/071 sale!!!

ZARA NEW WOMAN LONG PRINTED DRESS RUFFLED HEM GREEN XS-XXL 2183/071 sale!!! Máquinas empacadoras al vacío - Equipos de pesaje, refrigeración, procesadores de alimentos - Invercorp Equipos de pesaje, refrigeración, procesadores de alimentos – Invercorp - Equipos de pesaje, refrigeración, procesadores de alimentos

Máquinas empacadoras al vacío - Equipos de pesaje, refrigeración, procesadores de alimentos - Invercorp Equipos de pesaje, refrigeración, procesadores de alimentos – Invercorp - Equipos de pesaje, refrigeración, procesadores de alimentos